- Autorius Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:13.

- Paskutinį kartą keistas 2025-06-01 06:07.

Ar norite išbandyti savo tinklo saugumą? Jei anksčiau mums reikėjo operacinės sistemos, tokios kaip „Windows“ar „Linux“su konkrečia belaidžio tinklo kortele, kad galėtume nuskaityti ir nulaužti belaidžius tinklus, dabar galime tiesiog naudoti „Android“įrenginius. Šis įrankis yra nemokamas, jei jūsų įrenginys yra suderinamas. Atkreipkite dėmesį, kad įsilaužimas į maršrutizatorių be leidimo yra neteisėtas. Turėtumėte atlikti šiuos veiksmus, kad patikrintumėte savo tinklo saugumą. Žr. 1 veiksmą, kad sužinotumėte, kaip tai padaryti.

Žingsnis

1 būdas iš 2: WEP maršrutizatorius

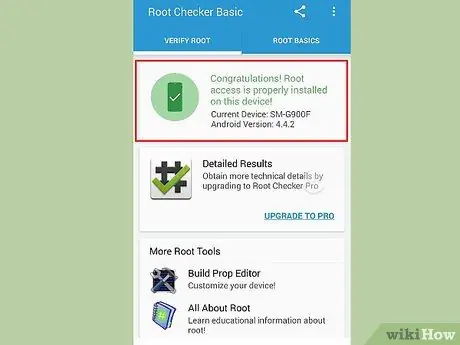

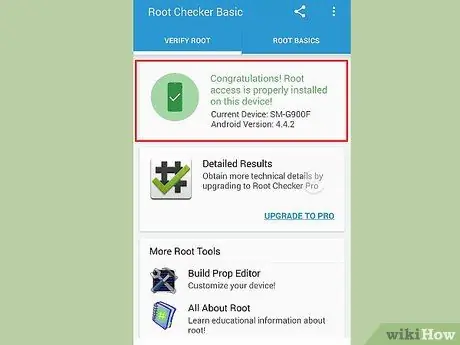

Žingsnis 1. Šaknis - yra suderinamas prietaisas. Ne kiekvienas „Android“telefonas ar planšetinis kompiuteris gali nulaužti WPS PIN kodą. Šis įrenginys turi turėti „Broadcom bcm4329“arba „bcm4330“belaidį mikroschemų rinkinį ir turi būti įsišaknijęs. Įrodyta, kad cianogeninė ROM yra pati naujausia. Kai kurie žinomi palaikomi įrenginiai yra šie:

- „Nexus 7“

- „Galaxy S1/S2/S3/S4/S5“

- „Galaxy y“

- „Nexus One“

- HD noras

- „Micromax A67“

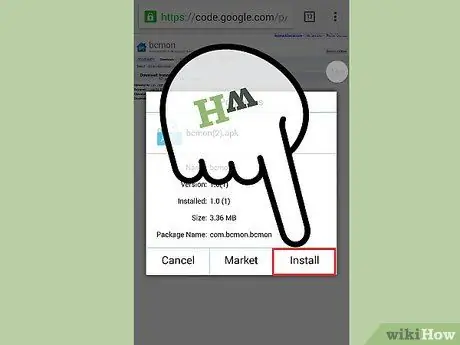

Žingsnis 2. Atsisiųskite ir įdiekite „bcmon“

Ši programa įgalina monitoriaus režimą „Broadcom“mikroschemų rinkinyje, kuris yra būtinas norint įsilaužti į PIN kodą. „Bcmon“APK failą galima nemokamai rasti „bcmon“puslapyje „Google Code“svetainėje.

Norėdami įdiegti APK failą, turite leisti diegti iš nežinomų šaltinių meniu Sauga. Daugiau informacijos rasite šio straipsnio 2 veiksme

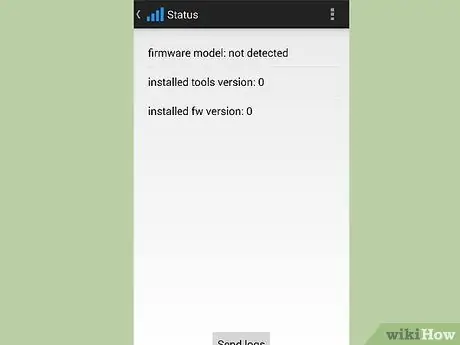

Žingsnis 3. Paleiskite „bcmon“

Įdiegę APK failą, paleiskite programą. Jei būsite paraginti, įdiekite programinę -aparatinę įrangą ir pagalbinius įrenginius. Bakstelėkite parinktį Įgalinti monitoriaus režimą. Jei programa staiga užstringa, atidarykite ją ir bandykite dar kartą. Jei vis tiek nepavyksta trečią kartą, greičiausiai jūsų įrenginys nepalaikomas.

Jūsų įrenginys turi būti įsišaknijęs, kad galėtų paleisti „bcmon“

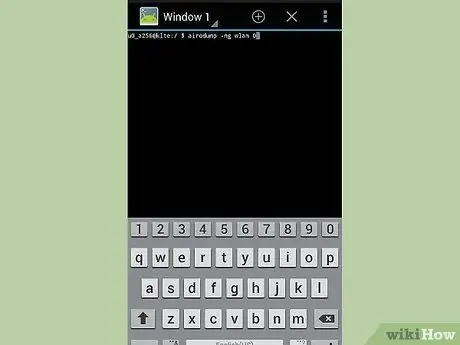

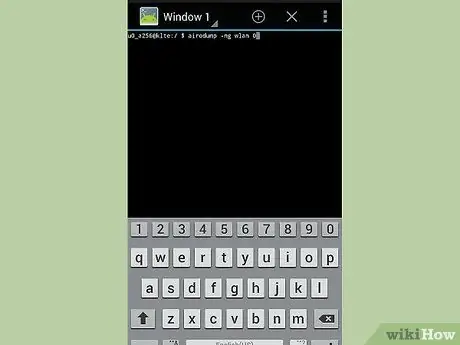

Žingsnis 4. Bakstelėkite Vykdyti bcmon terminalą

Bus paleistas terminalas, panašus į daugumą „Linux“terminalų. Įveskite „airodump-ng“ir bakstelėkite „Enter“klavišą. „Airdump“bus įkelta ir vėl būsite grąžinti į komandų eilutę. Įveskite „airodump-ng wlan0“ir bakstelėkite „Enter“klavišą.

Žingsnis 5. Nurodykite prieigos tašką, kurį norite nulaužti

Pamatysite galimų prieigos taškų sąrašą. Turite pasirinkti prieigos tašką, kuris naudoja WEP šifravimą.

Žingsnis 6. Atkreipkite dėmesį į pasirodžiusį MAC adresą

Tai maršrutizatoriaus MAC adresas. Jei sąraše yra keli maršrutizatoriai, būtinai užsirašykite teisingą adresą. Užsirašykite šį MAC adresą.

Taip pat atkreipkite dėmesį į šio prieigos taško siųstuvo kanalą

Žingsnis 7. Pradėkite kanalų paiešką

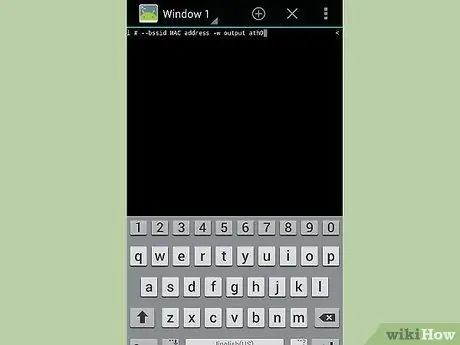

Prieš bandydami nulaužti slaptažodį, turite keletą valandų rinkti informaciją iš šio prieigos taško. Įveskite airodump -ng -c channel# --bssid MAC adresas -w output ath0, tada bakstelėkite „Enter“. „Airodump“pradės nuskaityti. Galite leisti įrenginiui laikinai nuskaityti informaciją. Būtinai prijunkite jį prie įkroviklio, kad neišsikrautų akumuliatorius.

- Pakeiskite kanalą# prieigos taško transliavimo kanalo numeriu (pvz., 6).

- Pakeiskite MAC adresą maršrutizatoriaus MAC adresu (pvz., 00: 0a: 95: 9d: 68: 16).

- Tęskite nuskaitymą, kol pasieksite mažiausiai 20 000-30 000 paketų.

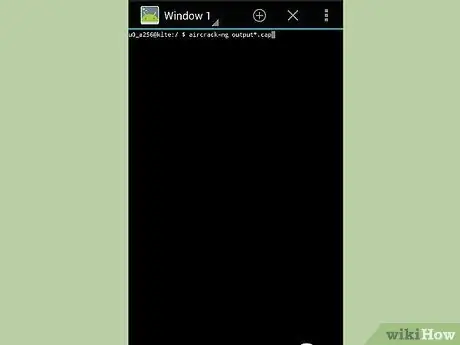

Žingsnis 8. Nulaužkite slaptažodį

Kai turėsite reikiamą paketų skaičių, galite pabandyti nulaužti slaptažodį. Grįžkite į terminalą ir įveskite aircrack-ng output*.cap, tada bakstelėkite „Enter“.

Žingsnis 9. Baigę užsirašykite šešioliktainį slaptažodį

Kai įsilaužimo procesas bus baigtas (tai gali užtrukti kelias valandas), raktas rastas! rodomas šešioliktainis raktas. Įsitikinkite, kad tikimybės vertė yra 100%. Priešingu atveju raktas neveiks.

Įvesdami raktą, įveskite jį be „:“ženklo. Pvz., Raktui 12: 34: 56: 78: 90 įveskite 1234567890

2 metodas iš 2: WPA2 WPS maršrutizatorius

Žingsnis 1. Šaknis - yra suderinamas prietaisas. Ne kiekvienas „Android“telefonas ar planšetinis kompiuteris gali nulaužti WPS PIN kodą. Šis įrenginys turi turėti „Broadcom bcm4329“arba „bcm4330“belaidį mikroschemų rinkinį ir turi būti įsišaknijęs. Įrodyta, kad cianogeninė ROM yra pati naujausia. Kai kurie žinomi palaikomi įrenginiai yra šie:

- „Nexus 7“

- „Galaxy Ace“/S1/S2/S3

- „Nexus One“

- HD noras

Žingsnis 2. Atsisiųskite ir įdiekite „bcmon“

Ši programa įgalina monitoriaus režimą „Broadcom“mikroschemų rinkinyje, kuris yra būtinas norint įsilaužti į PIN kodą. „Bcmon“APK failą galima nemokamai rasti „bcmon“puslapyje „Google Code“svetainėje.

Norėdami įdiegti APK failą, turite leisti diegti iš nežinomų šaltinių meniu Sauga. Daugiau informacijos rasite šio straipsnio 2 veiksme

Žingsnis 3. Paleiskite „bcmon“

Įdiegę APK failą, paleiskite programą. Jei būsite paraginti, įdiekite programinę -aparatinę įrangą (programinę -aparatinę įrangą) ir įrankius. Bakstelėkite parinktį Įgalinti monitoriaus režimą. Jei programa staiga užstringa, atidarykite ją ir bandykite dar kartą. Jei vis tiek nepavyksta trečią kartą, greičiausiai jūsų įrenginys nepalaikomas.

Jūsų įrenginys turi būti įsišaknijęs, kad galėtų paleisti „bcmon“

Žingsnis 4. Atsisiųskite ir įdiekite „Reaver“

„Reaver“yra programa, sukurta nulaužti WPS PIN kodus, nuskaitant WPA2 slaptafrazes. „Reaver“APK failą galima atsisiųsti iš kūrėjo temos „XDA-Developers“forume.

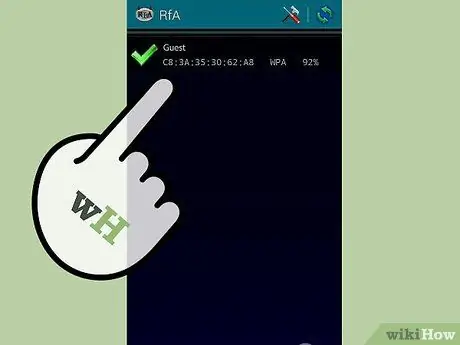

5 veiksmas. Paleiskite „Reaver“

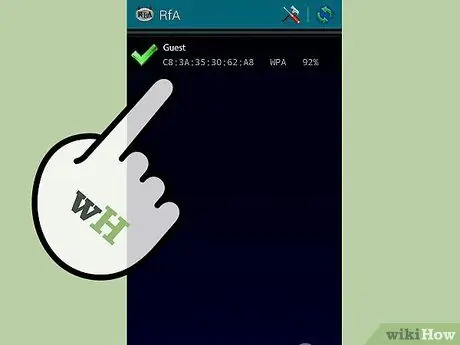

Programų sąraše palieskite piktogramą „Reaver for Android“. Patvirtinęs, kad nenaudojate jo neteisėtais tikslais, „Reaver“nuskaitys galimus prieigos taškus. Bakstelėkite prieigos tašką, kurį norite nulaužti.

- Prieš tęsdami, turėsite patvirtinti monitoriaus režimą. Jei taip atsitiks, „Bcmon“vėl atsidarys.

- Pasirinktas prieigos taškas turi galėti priimti WPS autentifikavimą. Ne visi maršrutizatoriai (maršrutizatoriai) gali tai padaryti.

Žingsnis 6. Dar kartą patikrinkite telefono nustatymus

Daugeliu atvejų galite palikti numatytuosius nustatymus. Įsitikinkite, kad pažymėtas laukelis Automatiniai išplėstiniai nustatymai.

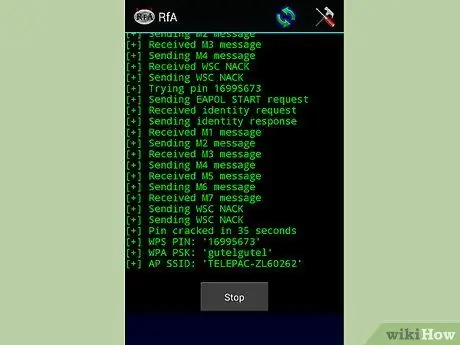

Žingsnis 7. Pradėkite įsilaužimo procesą

Bakstelėkite mygtuką „Pradėti puolimą“meniu „Reaver Settings“apačioje. Monitorius atsidarys ir pamatysite vykstančio proceso rezultatus.